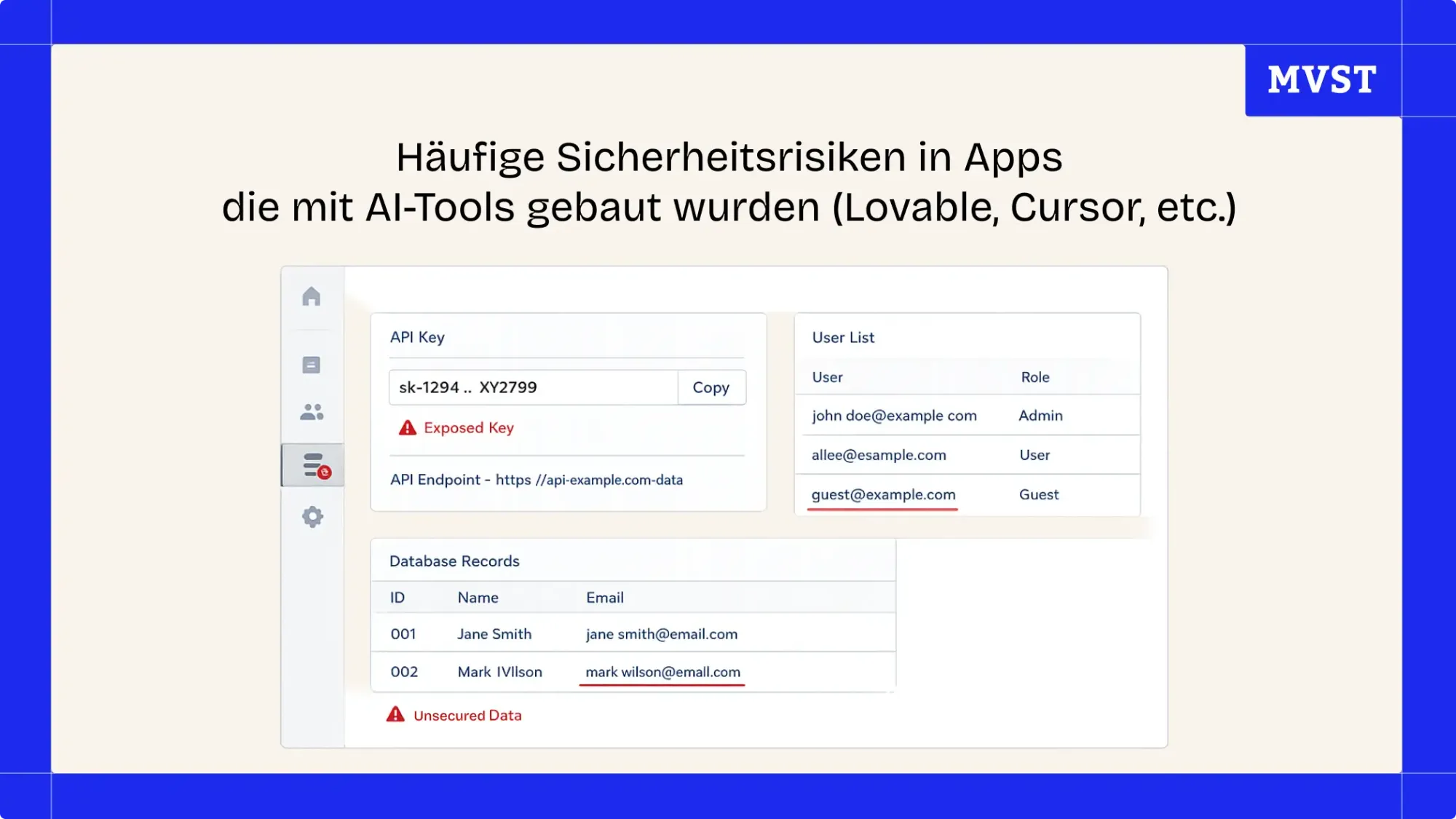

Häufige Sicherheitsrisiken in Apps, die mit AI-Tools gebaut wurden (Lovable, Cursor, etc.)

AI-Tools machen das Bauen von Apps extrem schnell. Security skaliert dabei nicht automatisch mit.

Tools wie Lovable, Replit und Cursor haben komplett verändert, wie Produkte gebaut werden.

Du kannst:

- Features in Minuten generieren

- APIs sofort verbinden

- Apps in wenigen Stunden deployen

Aber es gibt einen Haken:

👉 Die meisten AI-built Apps gehen mit versteckten Sicherheitsrisiken live.

Und diese Risiken zeigen sich meistens erst, wenn:

- du live gehst

- echte Nutzer deine App verwenden

- sensible Daten ins Spiel kommen

Warum Security bei AI-built Apps oft übersehen wird

AI-Tools optimieren auf:

- Geschwindigkeit

- Output

- Iteration

Nicht auf:

- sichere Architektur

- Zugriffskontrolle

- Produktionssicherheit

👉 Security wird oft vorausgesetzt - aber nicht wirklich umgesetzt.

Die häufigsten Sicherheitsrisiken

1. Offengelegte API Keys

AI-Tools erzeugen oft frontend-lastigen Code.

Das führt häufig zu:

- API Keys direkt im Browser

- Secrets im Client-Code

- uneingeschränktem API-Zugriff

👉 Jeder kann deine App inspizieren und diese Daten auslesen.

2. Öffentliche oder ungeschützte Datenbanken

Besonders häufig bei:

- Supabase

- Firebase

Typische Probleme:

- fehlende Zugriffskontrollen

- keine Row-Level Security

- öffentliche Endpoints

👉 Deine Datenbank kann offen sein, ohne dass du es bemerkst.

3. Fehlende Authentifizierung & Berechtigungen

Prototypen verzichten oft auf:

- User-Rollen

- Permission Checks

- sichere Sessions

Alles funktioniert… bis echte Nutzer kommen.

👉 Dann wird Zugriffskontrolle zur kritischen Schwachstelle.

4. Unsichere API-Endpunkte

AI-generierte Backends:

- überspringen Validierung

- vertrauen Client-Daten

- haben kein Rate Limiting

👉 Das kann führen zu:

- Datenleaks

- Missbrauch

- Systemüberlastung

5. Hardcoded Secrets & Environment Variables

Häufig in AI-generiertem Code:

- Tokens direkt im Code

- Zugangsdaten in Config-Dateien

- keine Trennung zwischen Umgebungen

👉 Secrets gehören niemals in deinen Code.

6. Kein Monitoring oder Logging

Die meisten AI-built Apps haben:

- kein Error Tracking

- keine Alerts

- keine Logs

👉 Du merkst nicht einmal, wenn etwas kaputtgeht - oder angegriffen wird.

Warum das beim Launch zum Problem wird

Während der Entwicklung:

- funktioniert alles

- Daten sind begrenzt

- Nutzung ist kontrolliert

In der Produktion:

- Nutzer verhalten sich unvorhersehbar

- Traffic steigt

- Angreifer tauchen auf

👉 Dann werden aus kleinen Risiken echte Probleme.

Zentrale Erkenntnis

Wie du diese Probleme behebst (vor dem Launch)

Du musst deine App nicht neu bauen.

👉 Du musst sie prüfen und absichern.

Fokussiere dich auf:

1. Zugriff absichern

- API Keys schützen

- Authentifizierung erzwingen

- Berechtigungen definieren

2. Datenbank absichern

- Zugriffskontrollen aktivieren

- Row-Level Security implementieren

- öffentliche Endpoints einschränken

3. Secrets aus dem Code entfernen

- Environment Variables nutzen

- Dev- und Prod-Umgebungen trennen

4. Alle Inputs validieren

- Frontend-Daten niemals vertrauen

- Backend-Validierung hinzufügen

5. Monitoring einführen

- Error Tracking

- Logs

- Alerts

Bevor du live gehst, stell dir diese Fragen

- Kann jemand auf meine API Keys zugreifen?

- Ist meine Datenbank geschützt?

- Sehen Nutzer nur das, was sie sehen sollen?

- Würde ich merken, wenn etwas kaputtgeht?

❓ Wenn du dir bei einer dieser Fragen unsicher bist, ist deine App nicht bereit für die Produktion.

Mach deine AI-built App vor dem Launch sicher

Wenn du dein Produkt gebaut hast mit:

- Lovable

- Replit

- Cursor

- oder ähnlichen Tools

👉 Dann ist der nächste Schritt sicherzustellen, dass es auch in der Produktion funktioniert.

Wir helfen Teams dabei:

- versteckte Risiken zu identifizieren

- Infrastruktur und Daten abzusichern

- ihre App auf echte Nutzer vorzubereiten

👉 Finde heraus, wo deine App unsicher ist - bevor du live gehst

Fazit

AI hat den Build-Prozess massiv vereinfacht.

Aber Risiken sind nicht verschwunden.

👉 Schnelles Bauen bedeutet nicht automatisch sichere Produkte.

Der Unterschied zwischen einer funktionierenden App und einem echten Produkt ist:

Security, Stabilität und Produktionsreife.

Newsroom Ideas, Design & Technology in Motion

Practical insights on AI integration, headless e-commerce, UX/UI design, and digital product development. Case studies, implementation guides, and expert perspectives from the MVST team in Munich and Barcelona.